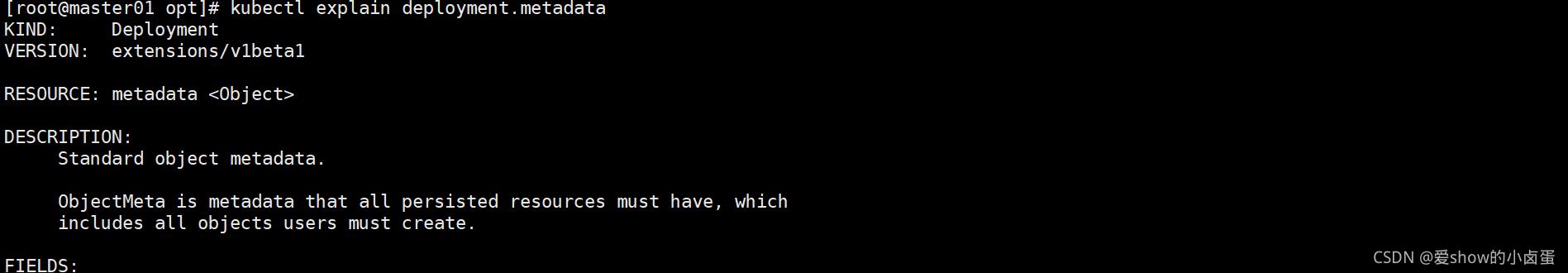

Pod基础概念

Pod是kubernetes中最小的资源管理组件,Pod也是最小化运行容器化应用的资源对象。一个Pod代表着集群中运行的一 个进程。kubernetes中其 他大多数组件都是围绕着Pod来进行支撑和扩展Pod功能的,例如,用于管理Pod运行的StatefulSet和Deployment等控制器对象,用于暴露Pod应用的Service和Ingress对象,为pod提供存储的PersistentVolume存储资源对象等。

在Kubrenetes集群中Pod有如下两种使用方式

- 一个Pod中运行一个容器。“每个Pod中一个容器"的模式是最常见的用法:在这种使用方式中,你可以把Pod想象成是单个容器的封装,kuberentes管理的是Pod而不是直接管理容器。

- 在一个Pod中同时运行多个容器。一个pod中也可以同时封装几个需要紧密耦合互相协作的容器,它们之间共享资源。这些在同一个Pod中的容器可以互相协作成为一个service单位, 比如一个容器共享文件,另一个"sidecar"容器来更新这些文件。Pod将这些容器的存储资源作为一个实体来管理。

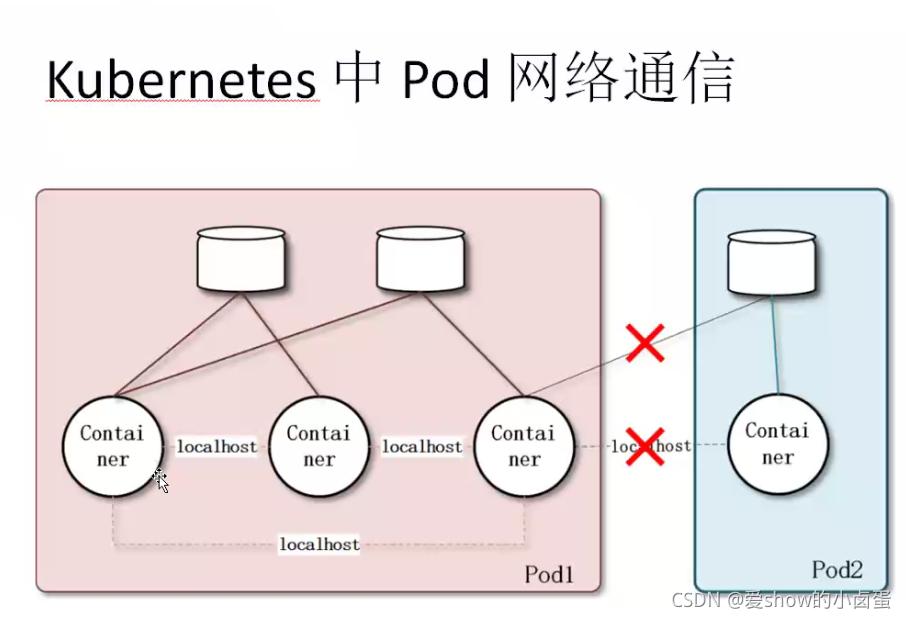

一个Pod下的容器必须运行于同一节点上。现代容器技术建议一个容器只运行一个进程,该进程在容器中PID命令空间中的进程号为1,可直接接收并处理信号,进程终止时容器生命周期也就结束了。若想在容器内运行多个进程,需要有–个类似Linux操作系统init进程的管控类进程,以树状结构完成多进程的生命周期管理。运行于各自容器内的进程无法直接完成网络通信,这是由于容器间的隔离机制导致,k8s中的Pod资源抽象正是解决此类问题,Pod对象是一组容器的集合这些容器共享Network、UTS 及IPC命令空间,因此具有相同的域名、主机名和网络接口,并可通过IPC直接通信。

Pod资源中针对各容器提供网络命令空间等共享机制的是底层基础容器pause,基础容器( 也可称为父容器) pause就是为了管理Pod容器间的共享操作,这个父容器需要能够准确地知道如何去创建共享运行环境的容器,还能管理这些容器的生命周期。为了实现这个父容器的构想,kubernetes中,用pause容器来作为一个Pod中所有容器的父容器。这个pause容器有两个核心的功能,是它提供整个Pod的Linux命名空间的基础。二来启用PID命名空间,它在每个Pod中都作为PID为1进程(init进程),并回收僵尸进程。

pause容器使得Pod中的所有容器可以共享两种资源:网络和存储。

-

网络:

每个Pod都会被分配一个唯一的IP地址。Pod中的所 有容器共享网络空间,包括IP地址和端口。Pod内 部的容器可以使用localhost互相通信。Pod中的容器与外界通信时,必须分配共享网络资源(例如使用宿主机的端口映射) -

存储:

可以Pod指定多个共享的Volume. Pod中 的所有容器都可以访问共享的Volume,Volume 也可以用来持久化Pod中的存储资源,以防容器重启后文件丢失。

总结:

每个Pod都有一个特殊的被称为“基础容器"的Pause容器。Pause 容器对应的镜像属于Kubernetes平台的- - 部分,除了Pause容器,每个Pod还包含一个或者多个紧密相关的用户应用容器。

kubernetes中的pause容器主要为每个容器提供以下功能:

- 在pod中担任Linux命名空间( 如网络命令空间)共享的基础

- 启用PID命名空间,开启init进程。

Kubernetes设计这样的Pod概念和特殊组成结构有什么用意?? ? ? ?

- 原因一在一组容器作为一个单元的情况下,难以对整体的容器简单地进行判断及有效地进行行动。比如,一个容器死亡了,此时是算整体挂了么?那么引入与业务无关的Pause容器作为Pod的基础容器,以它的状态代表着整个容器组的状态,这样就可以解决该问题。

- 原因二:Pod里的多个应用容器共享Pause容器的IP,共享Pause容器挂载的Volume,这样简化了应用容器之间的通信问题,也解决了容器之间的文件共享问题。

通常把Pod分为两类

自主式Pod

这种Pod本身是不能自我修复的,当Pod被创建后(不论是由你直接创建还是被其他Controller),都会被Kuberentes调度到集群的Node.上。直到Pod的进程终止被删掉、因为缺少资源而被驱逐、或者Node故障之前这个Pod都会一直保持在那个Node.上。Pod不会自愈。如果Pod运行的Node故障,或者是调度器本身故障,这个Pod就会被删除。同样的,如果Pod所在Node缺少资源或者Pod处于维护状态,Pod也会被驱逐。

控制器管理的Pod

Kubernetes使用更高级的称为Controller的抽象层,来管理Pod实例。Controller可 以创建和管理多个Pod,提供副本管理、滚动升级和集群级别的自愈能力。例如,如果一个Node故障,Controller就能自动将该节点上的Pod调度到其他健康的Node.上。虽然可以直接使用Pod, 但是在Kubernetes中通常是使用Controller来

管理Pod的。

Pod容器的分类

1、基础容器( infrastructure. container)

维护整个Pod网络和存储空间

node节点中操作

启动一个容器时,k8s会自动启动一个基础容器

cat /opt/kubernetes/cfg/kubelet

......

--pod-infra-container-image=registry.cn-hangzhou.aliyuncs.com/google-containers/pause-amd64:3.0"

- 1

- 2

- 3

每次创建Pod 时候就会创建,运行的每一个 容器都有一个pause-amd64 的基础容器自动会运行,对于用户是透明的

docker ps -a

registry .cn-hangzhou .aliyuncs. com/ google-containers/pause- amd64:3.0 "/pause "

- 1

- 2

2、初始化容器( initcontainers)

Init容器必须在应用程序容器启动之前运行完成,而应用程序容器是并行运行的,所以Init容器能够提供了一种简单的阻塞或延迟应用容器的启动的方法。

Init容器与普通的容器非常像,除了以下两点:

- Init容器总是运行到成功完成为止

- 每个Init容器都必须在下一个Init容器启动之前成功完成启动和退出

如果Pod的Init 容器失败,k8s会不断地重启该Pod,直到Init 容器成功为止。然而,如果Pod对应的重启策略( restartPolicy)为Never,它不会重新启动。

Init的容器作用

因为init容器具有与应用容器分离的单独镜像,其启动相关代码具有如下优势:

- Init容器可以包含- - 些安装过程中应用容器中不存在的实用工具或个性化代码。例如,没有必要仅为了在安装过程中使用类似sed、awk、 python 或dig这样的工具而去FROM.一个镜像来生成一个新的镜像。

- Init容器可以安全地运行这些工具,避免这些工具导致应用镜像的安全性降低。

- 应用镜像的创建者和部署者可以各自独立工作,而没有必要联合构建–个单独的应用镜像。

- Init容器能以不同于Pod内应用容器的文件系统视图运行。因此,Init容器可具有访问Secrets的权限,而应用容器不能够访问。

- 由于Init容器必须在应用容器启动之前运行完成,因此Init容器提供了一-种机制来阻塞或延迟应用容器的启动,.

直到满足了一组先决条件。一旦前置条件满足,Pod内的所有的应用容器会并行启动。

3、应用容器(Maincontainer)

并行启动

busybox轻量级linux内核

官网示例:

https://kubernetes.io/docs/concepts/workloads/pods/init-containers/

cd /optdemo/

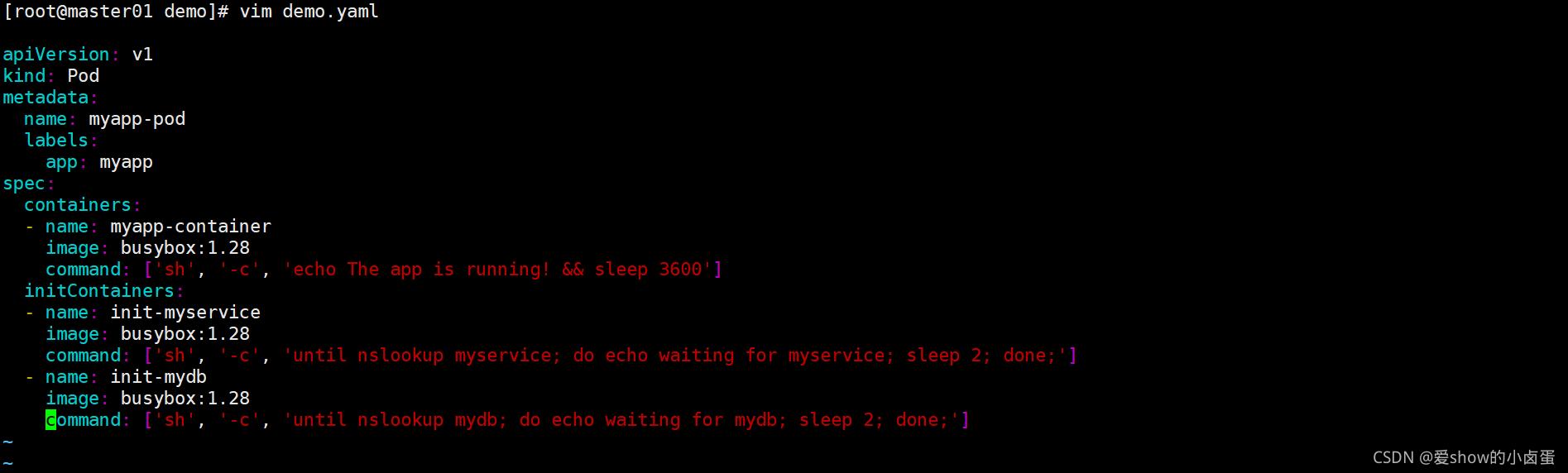

vim demo.yaml

apiVersion: v1

kind: Pod

metadata:

name: myapp-pod

labels:

app: myapp

spec:

containers:

- name: myapp-container

image: busybox:1.28

command: ['sh', '-c', 'echo The app is running! && sleep 3600']

initContainers:

- name: init-myservice

image: busybox:1.28

command: ['sh', '-c', 'until nslookup myservice; do echo waiting for myservice; sleep 2; done;']

- name: init-mydb

image: busybox:1.28

command: ['sh', '-c', 'until nslookup mydb; do echo waiting for mydb; sleep 2; done;']

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

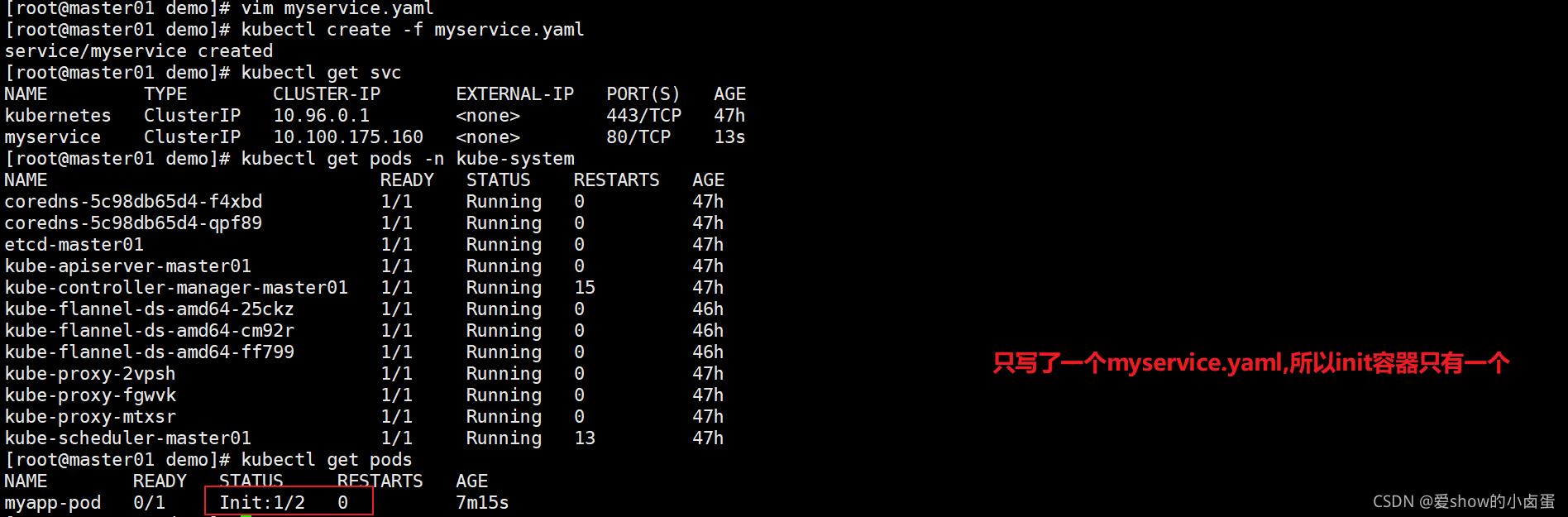

这个例子是定义了一个具有 2 个 Init 容器的简单 Pod。 第一个等待 myservice 启动, 第二个等待 mydb 启动。 一旦这两个 Init容器都启动完成,Pod 将启动 spec 中的应用容器。

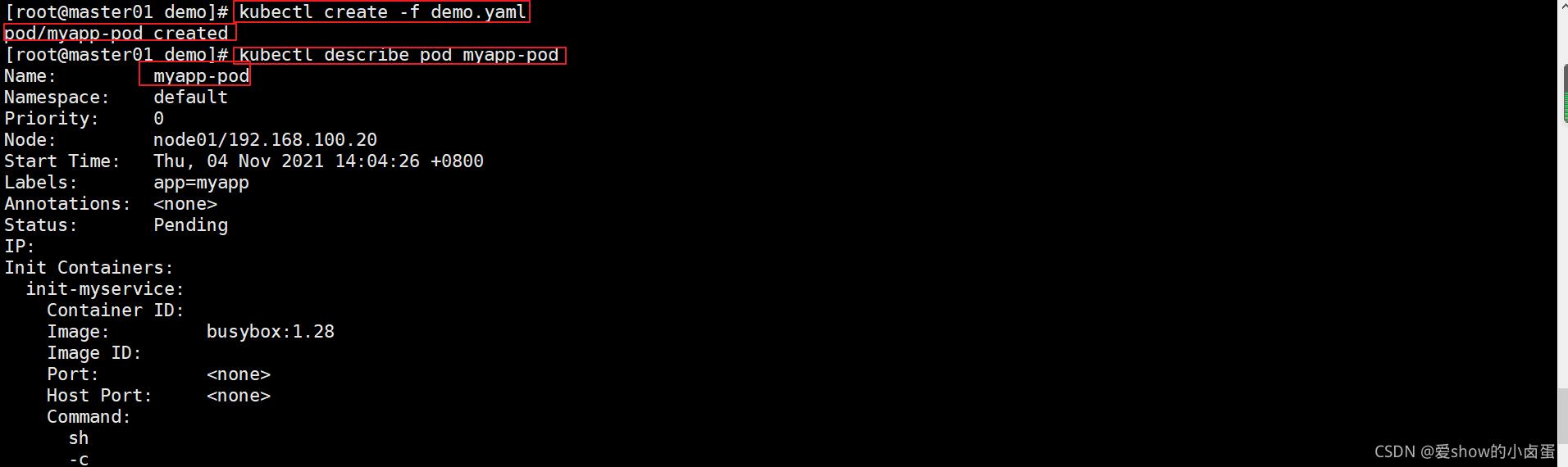

kubectl describe pod myapp-pod

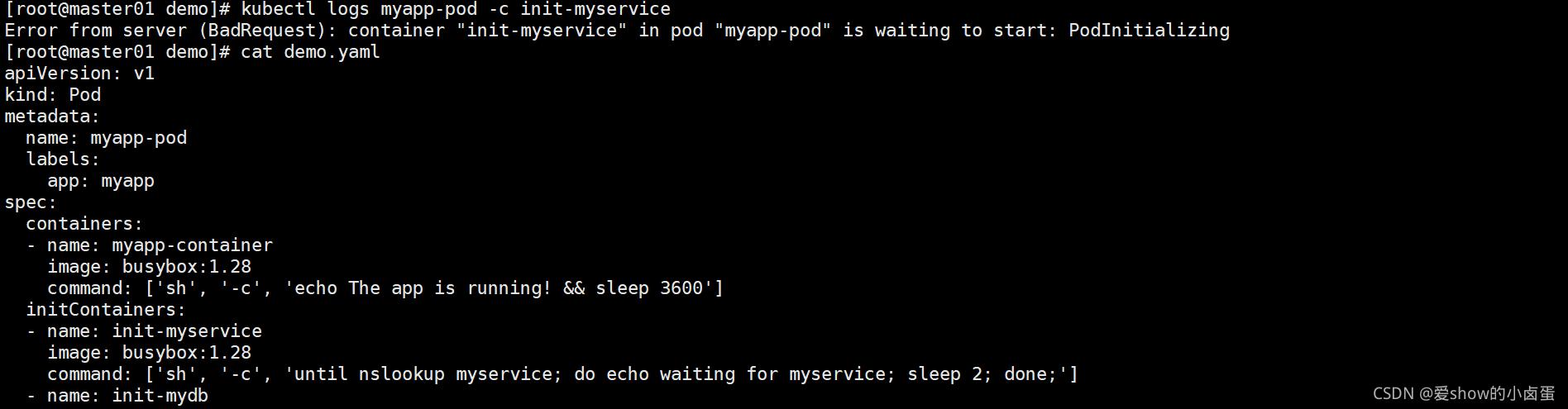

kubectl logs myapp-pod -c init-myservice

- 1

- 2

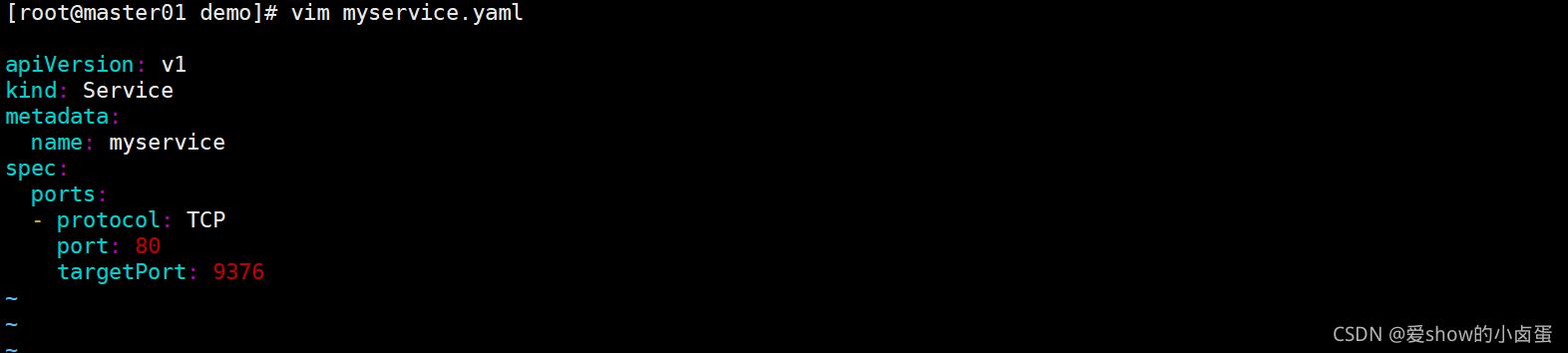

vim myservice.yaml

apiVersion: v1

kind: Service

metadata:

name: myservice

spec:

ports:

- protocol: TCP

port: 80

targetPort: 9376

kubectl create -f myservice.yaml

kubectl get svc

kubectl get pods -n kube-system

kubectl get pods

---------------------------------------------------------------------------------------

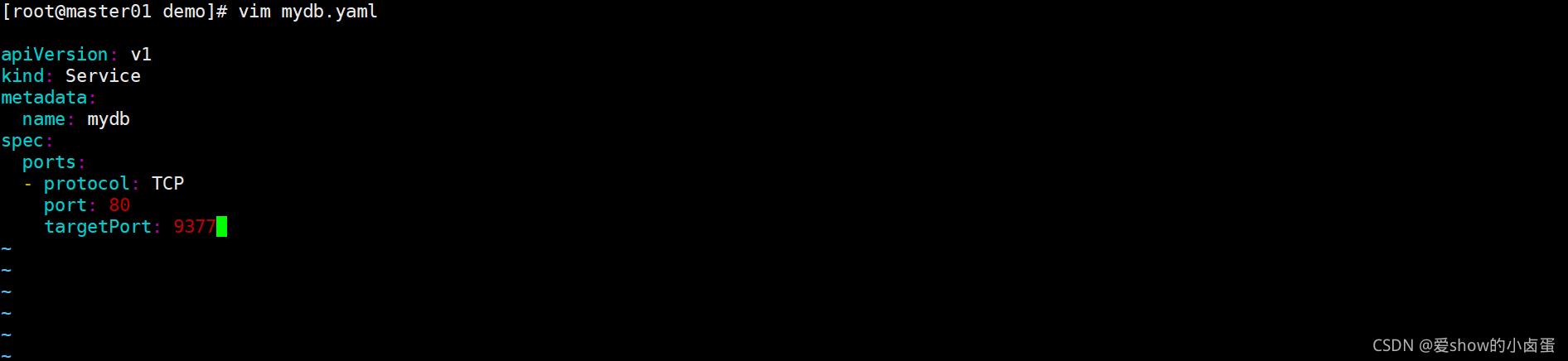

vim mydb.yaml

apiVersion: v1

kind: Service

metadata:

name: mydb

spec:

ports:

- protocol: TCP

port: 80

targetPort: 9377

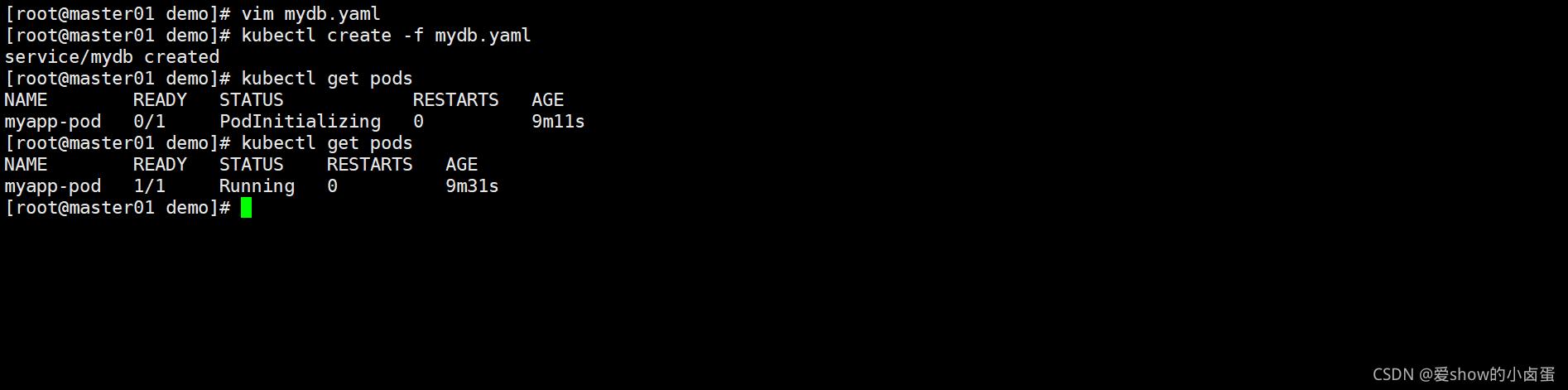

kubectl create -f mydb.yaml

kubectl get pods

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

特别说明:.

- 在Pod启动过程中,Init容器会按顺序在网络和数据卷初始化之后启动。每个容器必须在下一个容器启动之前成功退出。

- 如果由于运行时或失败退出,将导致容器启动失败,它会根据Pod的restartPolicy指定的策略进行重试。然而,如果Pod的restartPolicy设置为Always, Init容器失败时会使用RestartPolicy策略。

- 在所有的Init容器没有成功之前,Pod将不会变成Ready状态。Init容器的端口将不会在Service中进行聚集。正在初始化中的Pod处于Pending状态,但应该会将Initializing状态设置为true。

- 如果Pod重启,所有Init容器必须重新执行。

- 对Init容器spec的修改被限制在容器image字段,修改其他字段都不会生效。更改Init容器的image字段,等价于重启该Pod。

- Init容器具有应用容器的所有字段。除了readinessProbe, 因为Init容器无法定义不同于完成( completion) 的就绪( readiness) 之外的其他状态。这会在验证过程中强制执行。

- 在Pod中的每个app和Init容器的名称必须唯一; 与任何其它容器共享同-一个名称,会在验证时抛出错误。

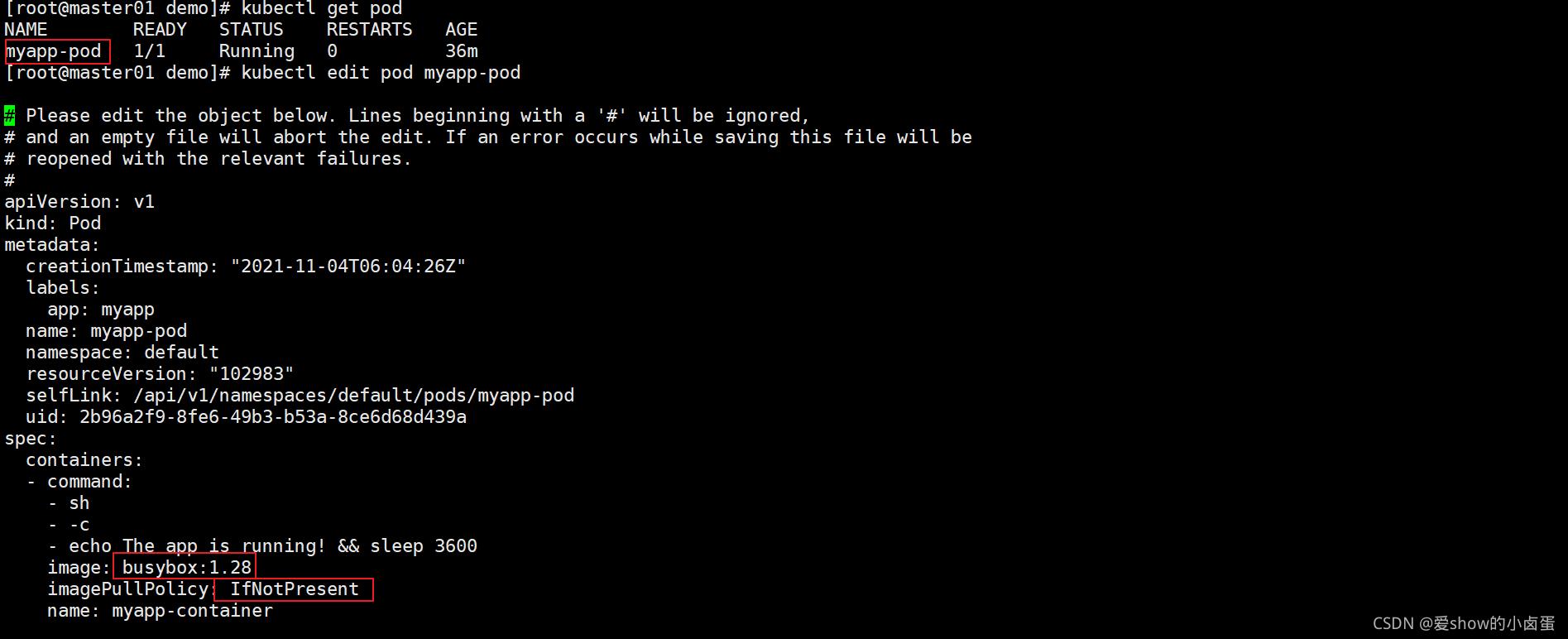

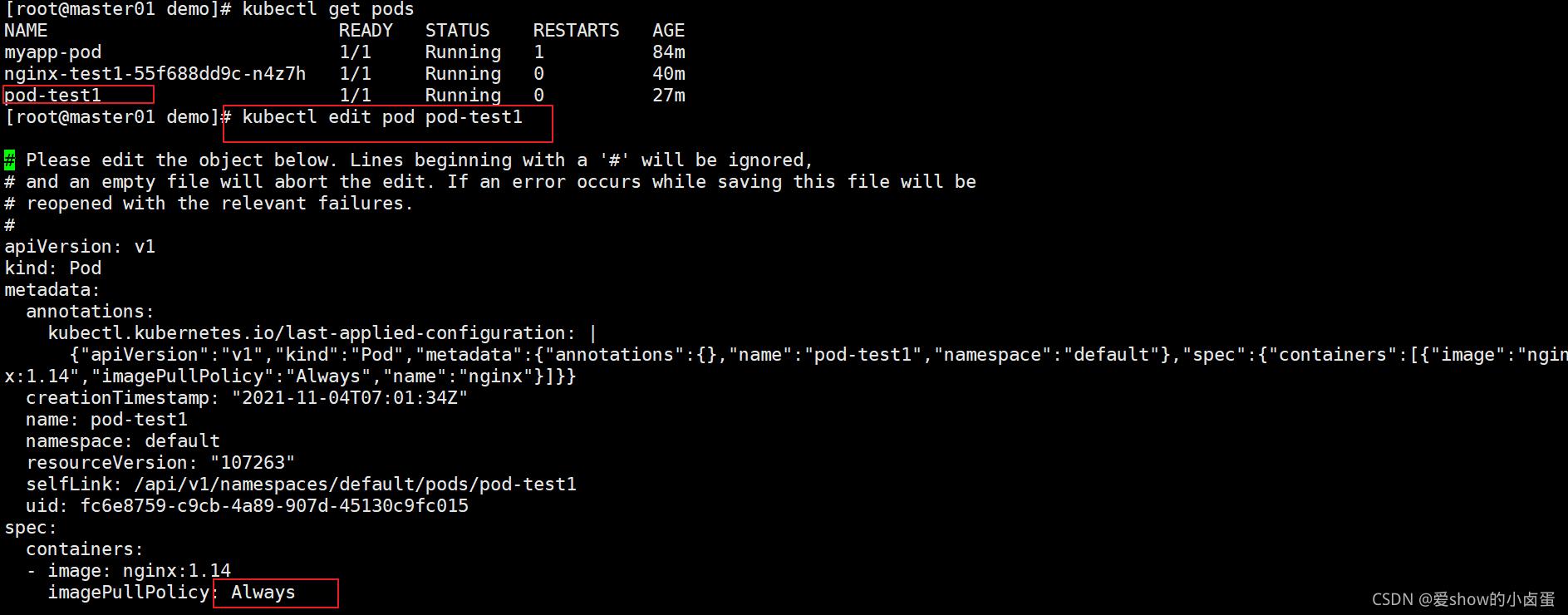

镜像拉取策略( image PullPolicy)

Pod 的核心是运行容器,必须指定容器引擎,比如 Docker,启动容器时,需要拉取镜像,k8s 的镜像拉取策略可以由用户指定:

1、IfNotPresent:在镜像已经存在的情况下,kubelet 将不再去拉取镜像,仅当本地缺失时才从仓库中拉取,默认的镜像拉取策略

2、Always:每次创建 Pod 都会重新拉取一次镜像;

3、Never:Pod 不会主动拉取这个镜像,仅使用本地镜像。

注意:对于标签为“:latest”的镜像文件,其默认的镜像获取策略即为“Always”;而对于其他标签的镜像,其默认策略则为“IfNotPresent”。

官方示例:

https://kubernetes.io/docs/concepts/containers/images

kubectl apply -f - <<EOF

apiVersion: v1

kind: Pod

metadata:

name: private-image-test-1

spec:

containers:

- name: uses-private-image

image: $PRIVATE_IMAGE_NAME

imagePullPolicy: Always

command: [ "echo", "SUCCESS" ]

EOF

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

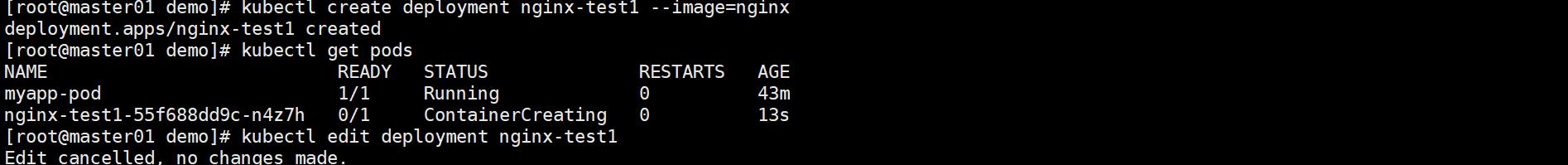

master01 上操作

kubectl edit pod myapp-pod

......

template:

metadata:

creationTimestamp: null

labels:

app: nginx

spec:

containers:

- image: nginx:1.15.4

imagePullPolicy: IfNotPresent #镜像拉取策略为 IfNotPresent

name: nginx

ports:

- containerPort: 80

protocol: TCP

resources: {}

terminationMessagePath: /dev/termination-log

terminationMessagePolicy: File

dnsPolicy: ClusterFirst

restartPolicy: Always #Pod的重启策略为 Always,默认值

schedulerName: default-scheduler

securityContext: {}

terminationGracePeriodSeconds: 30

......

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

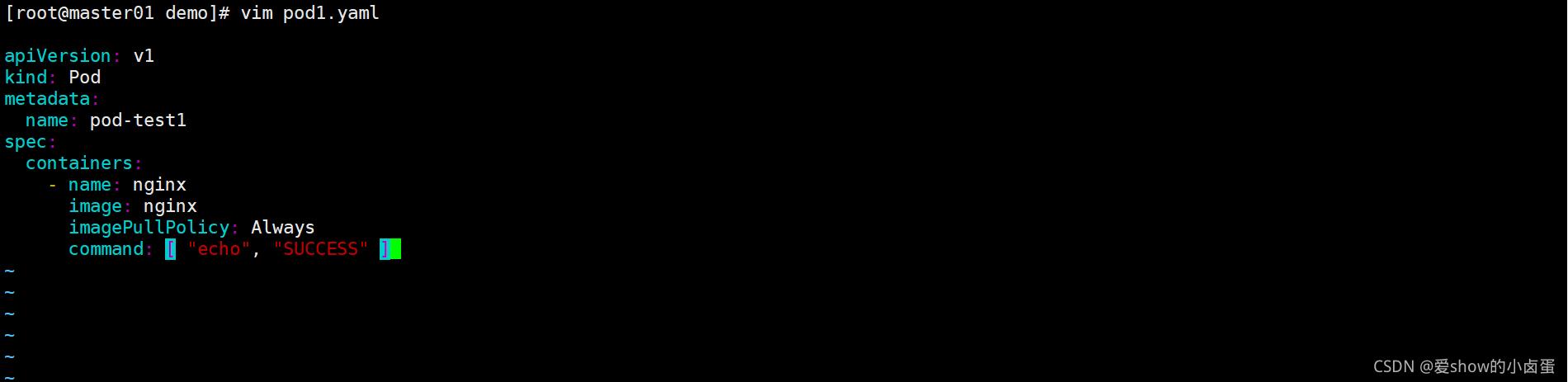

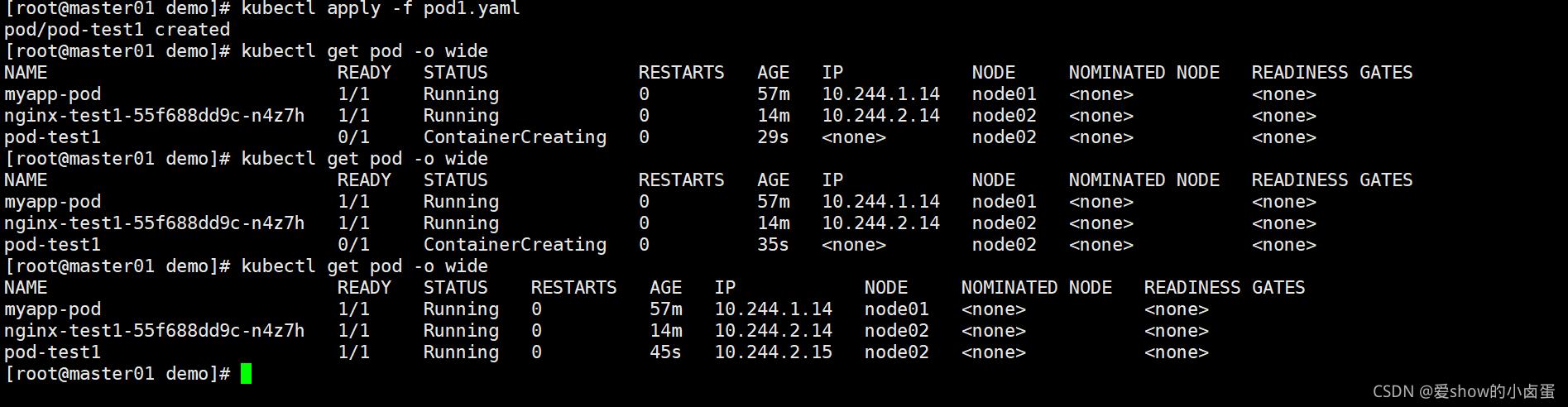

创建测试案例

mkdir /opt/demo

cd /opt/demo

vim pod1.yaml

apiVersion: v1

kind: Pod

metadata:

name: pod-test1

spec:

containers:

- name: nginx

image: nginx

imagePullPolicy: Always

command: [ "echo", "SUCCESS" ]

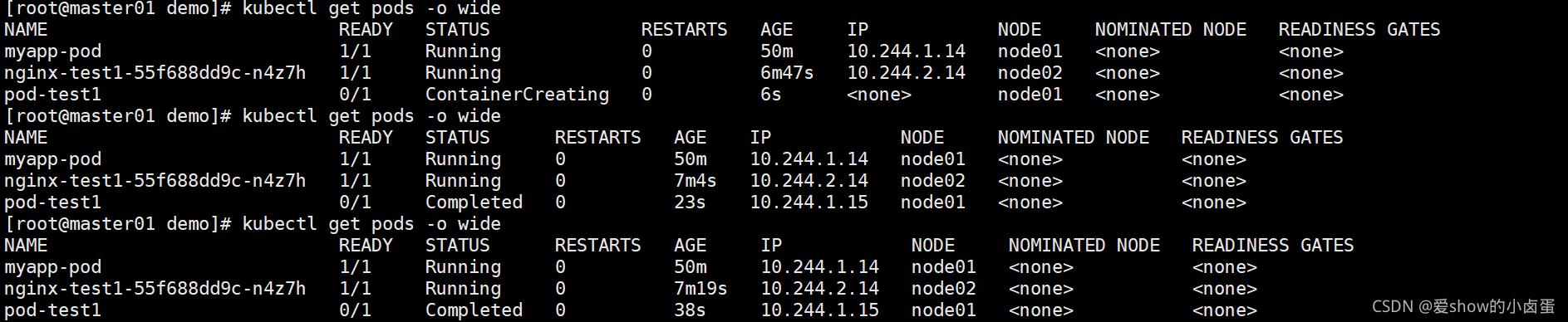

kubectl create -f pod1.yaml

kubectl get pods -o wide

pod-test1 0/1 CrashLoopBackOff 4 3m33s

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

此时 Pod 的状态异常,原因是 echo 执行完进程终止,容器生命周期也就结束了

kubectl describe pod pod-test1

......

Events:

Type Reason Age From Message

---- ------ ---- ---- -------

Normal Scheduled 50s default-scheduler Successfully assigned default/pod-test1 to node01

Normal Pulling 34s (x2 over 49s) kubelet, node01 Pulling image "nginx"

Normal Pulled 10s (x2 over 35s) kubelet, node01 Successfully pulled image "nginx"

Normal Created 10s (x2 over 35s) kubelet, node01 Created container nginx

Normal Started 10s (x2 over 35s) kubelet, node01 Started container nginx

Warning BackOff 9s (x2 over 10s) kubelet, node01 Back-off restarting failed container

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

可以发现 Pod 中的容器在生命周期结束后,由于 Pod 的重启策略为 Always,容器再次重启了,并且又重新开始拉取镜像

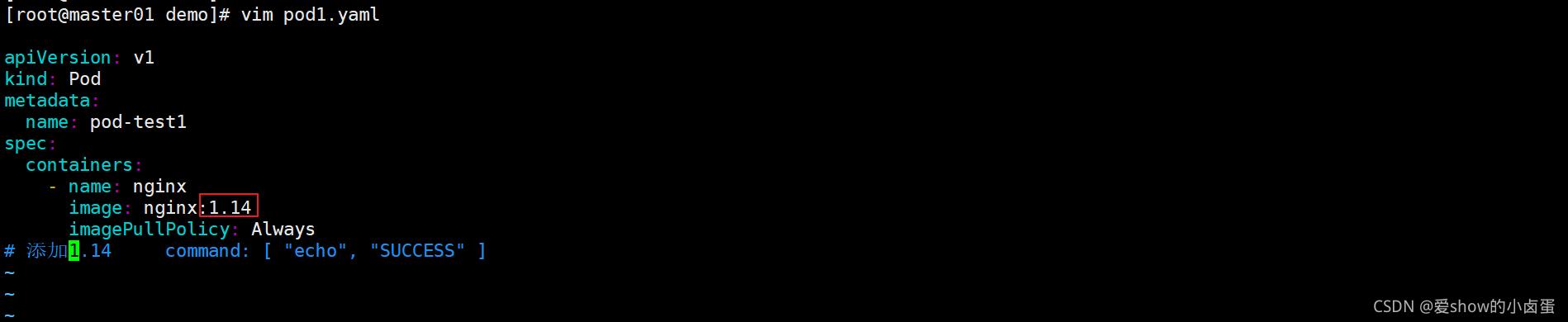

修改 pod1.yaml 文件

cd /opt/demo

vim pod1.yaml

apiVersion: v1

kind: Pod

metadata:

name: pod-test1

spec:

containers:

- name: nginx

image: nginx:1.14 #修改 nginx 镜像版本

imagePullPolicy: Always

#command: [ "echo", "SUCCESS" ] #删除

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

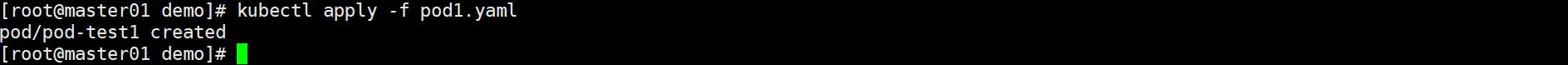

删除原有的资源

kubectl delete -f pod1.yaml

- 1

更新资源

kubectl apply -f pod1.yaml

- 1

查看 Pod 状态

[root@master01 demo]# kubectl get pod -o wide

NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

myapp-pod 1/1 Running 0 57m 10.244.1.14 node01 <none> <none>

nginx-test1-55f688dd9c-n4z7h 1/1 Running 0 14m 10.244.2.14 node02 <none> <none>

pod-test1 1/1 Running 0 45s 10.244.2.15 node02 <none> <none>

- 1

- 2

- 3

- 4

- 5

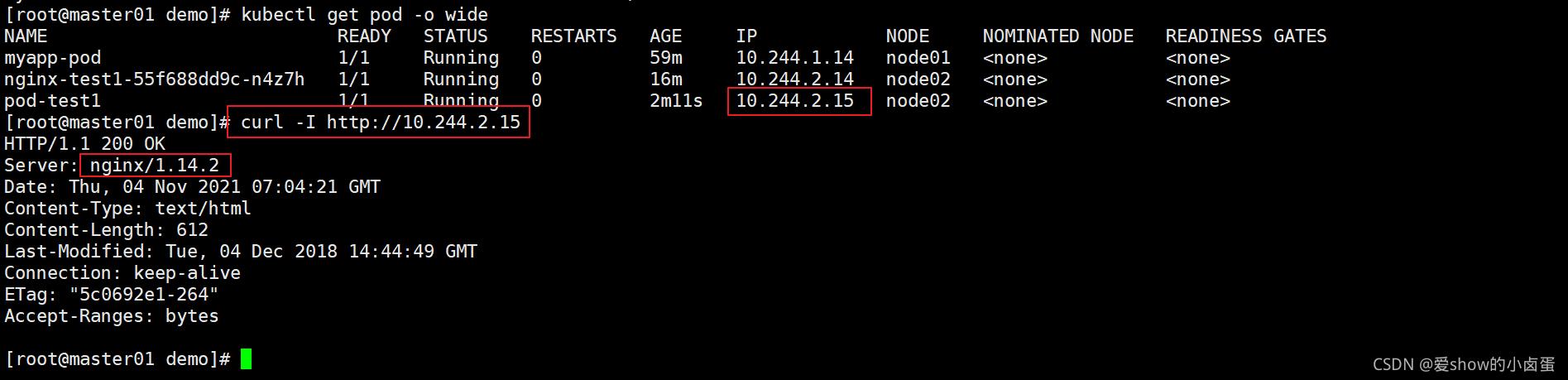

在任意 node 节点上使用 curl 查看头部信息

curl -I http://172.17.36.4

HTTP/1.1 200 OK

Server: nginx/1.14.2

......

- 1

- 2

- 3

- 4

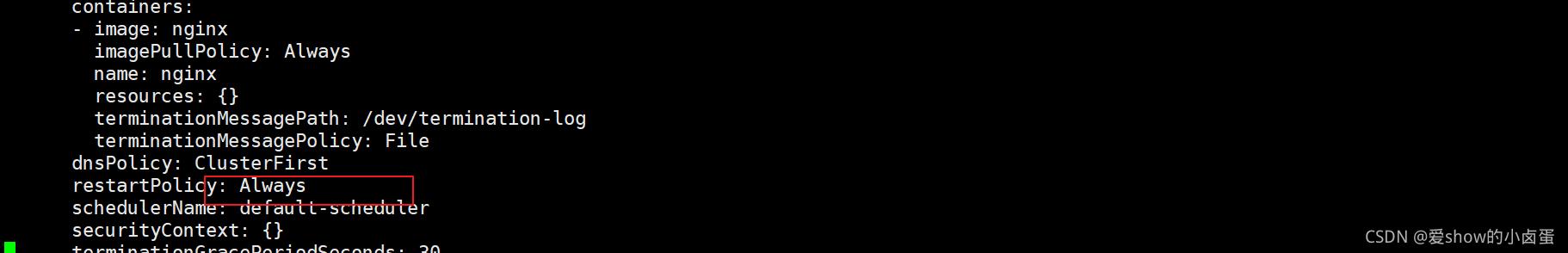

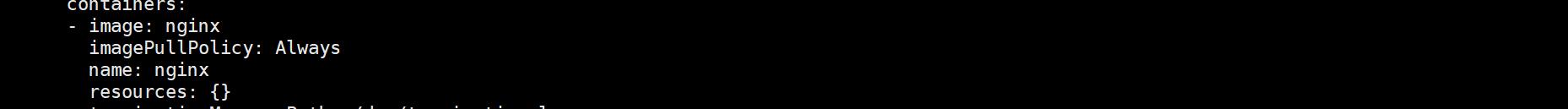

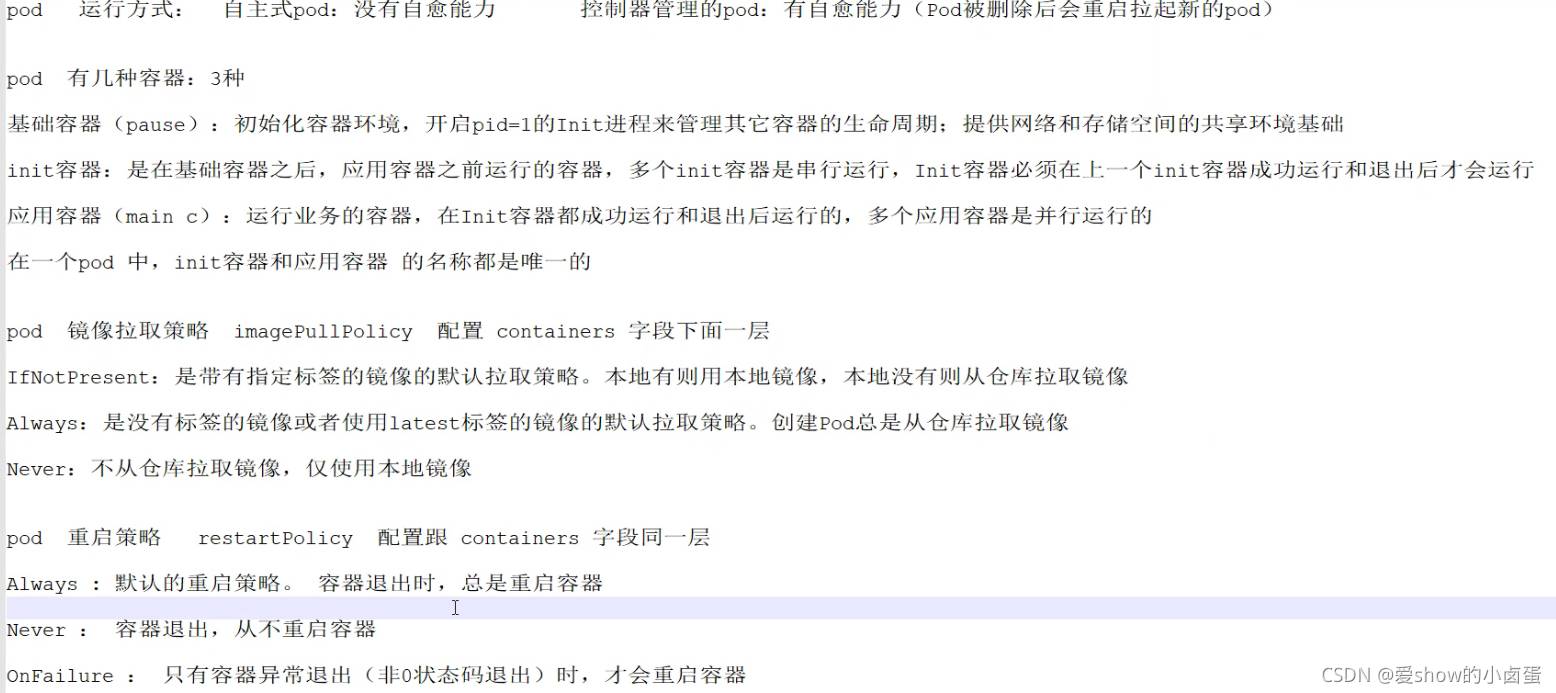

重启策略(restartPolicy):Pod在遇到故障之后重启的动作

1、Always: 当容器终止退出后,总是重启容器,默认策略

2、OnFailure:当容器异常退出(退出状态码非0)时,重启容器:正常退出则不重启容器

3、Never:当容器终止退出,从不重启容器

注意: K8S中不支持重启Pod资源,只有删除重建

kubect1 edit deployment nginx -deployment

restartPolicy: Always

示例

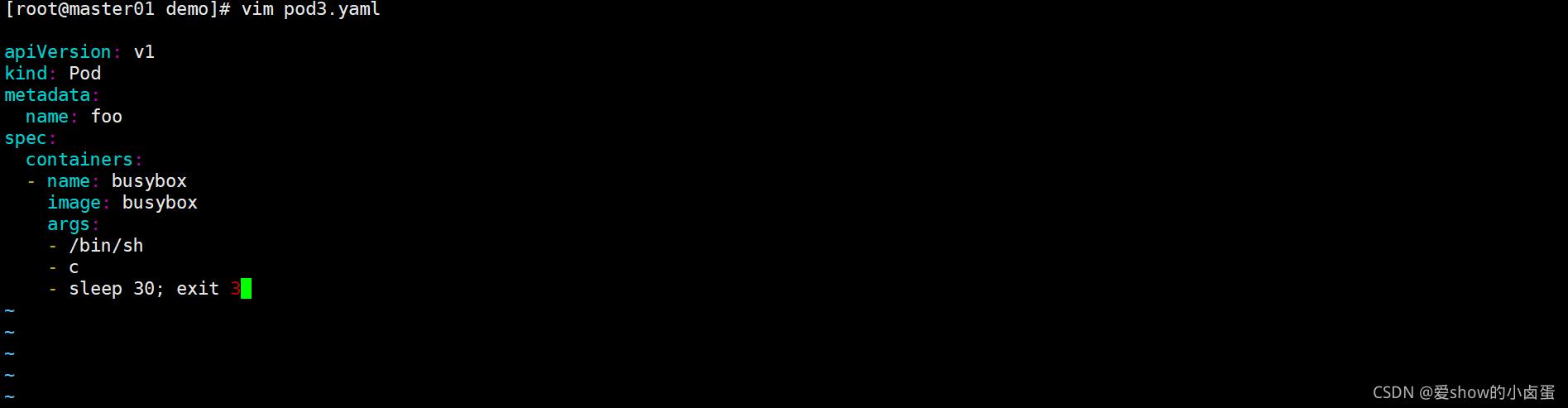

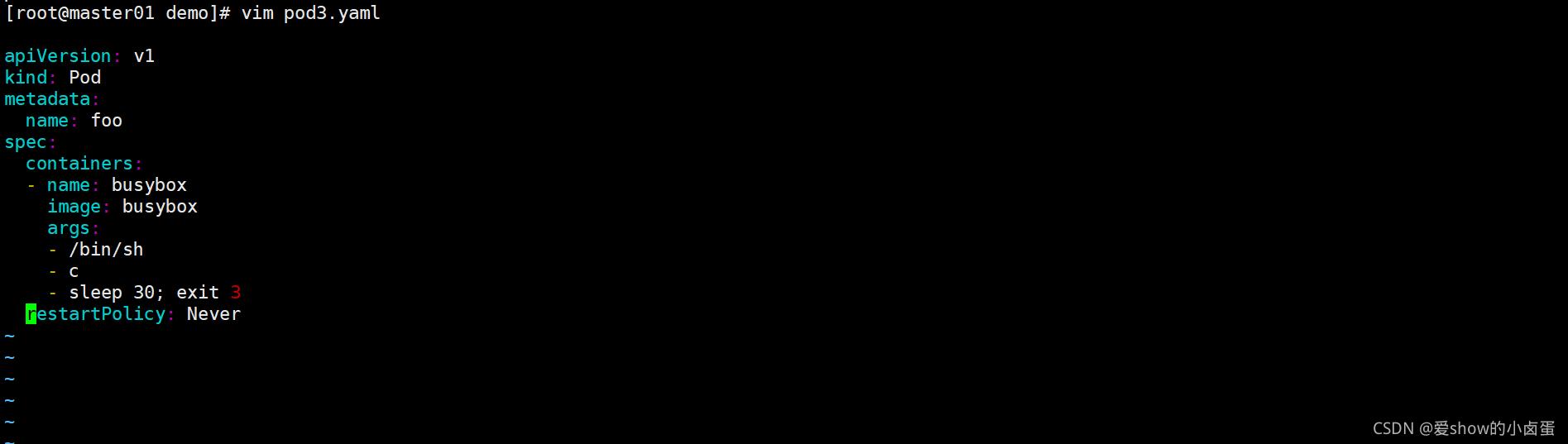

vim pod3.yaml

apiVersion: v1

kind: Pod

metadata:

name: foo

spec:

containers:

- name: busybox

image: busybox

args:

- /bin/sh

- c

- sleep 30; exit 3

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

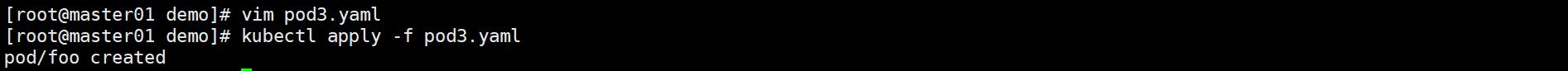

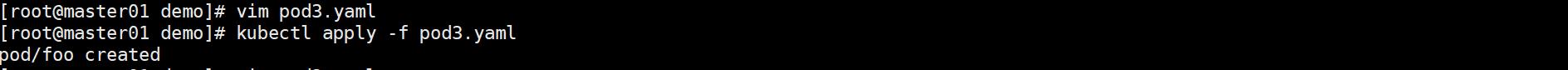

kubectl apply -f pod3.yaml

- 1

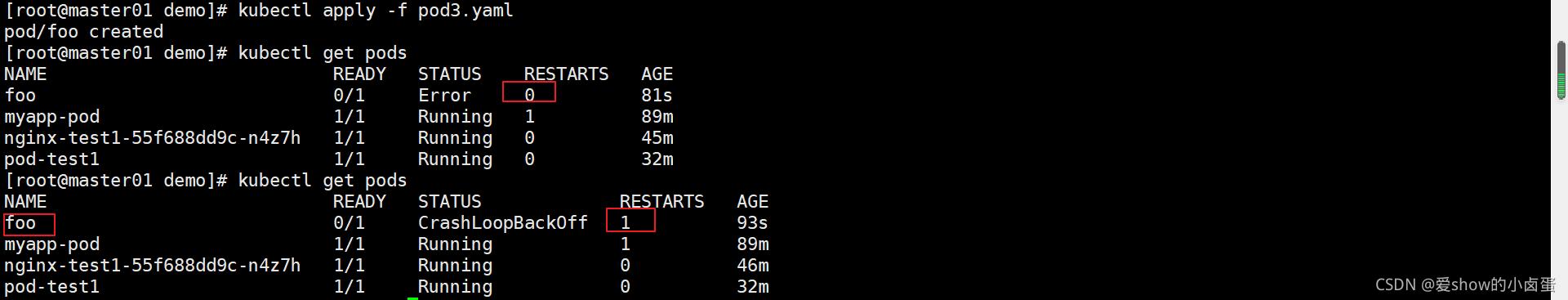

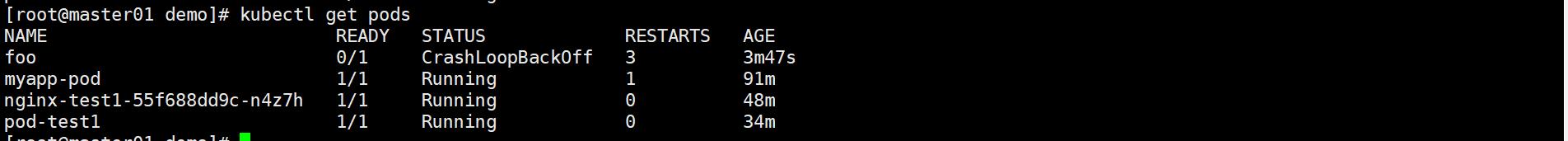

查看Pod状态, 等容器启动后30秒后执行exit退出进程进入error状态, 就会重启次数加1

kubectl get pods

- 1

kubectl delete -f pod3.yaml

vim pod3.yaml

apiVersion: v1

kind: Pod

metadata:

name: foo

spec:

containers:

- name: busybox

image: busybox

args:

- /bin/sh

- c

- sleep 30; exit 3

restartPolicy: Never

#restartPolicy与containers要对齐

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

部署 harbor 创建私有项目

在 Docker harbor 节点(192.168.80.30)上操作

systemctl stop firewalld.service

systemctl disable firewalld.service

setenforce 0

yum install -y yum-utils device-mapper-persistent-data lvm2

yum-config-manager --add-repo https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

yum install -y docker-ce

systemctl start docker.service

systemctl enable docker.service

docker version

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

上传 docker-compose 和 harbor-offline-installer-v1.2.2.tgz 到 /opt 目录中

cd /opt

chmod +x docker-compose

mv docker-compose /usr/local/bin/

- 1

- 2

- 3

部署 Harbor 服务

tar zxvf harbor-offline-installer-v1.2.2.tgz -C /usr/local/

vim /usr/local/harbor/harbor.cfg

--5行--修改,设置为Harbor服务器的IP地址或者域名

hostname = 192.168.80.30

cd /usr/local/harbor/

./install.sh

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

在 Harbor 中创建一个新项目

(1)浏览器访问:http://192.168.80.10 登录 Harbor WEB UI 界面,默认的管理员用户名和密码是 admin/Harbor12345

(2)输入用户名和密码登录界面后可以创建一个新项目。点击“+项目”按钮

(3)填写项目名称为“kgc-project”,点击“确定”按钮,创建新项目

在每个 node 节点配置连接私有仓库(注意每行后面的逗号要添加)

cat > /etc/docker/daemon.json <<EOF

{

"registry-mirrors": ["https://6ijb8ubo.mirror.aliyuncs.com"],

"insecure-registries":["192.168.80.30"]

}

EOF

systemctl daemon-reload

systemctl restart docker

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

在每个 node 节点登录 harbor 私有仓库

docker login -u admin -p harbor12345 http://192.168.80.30

- 1

在一个 node 节点下载 Tomcat 镜像进行推送

docker pull tomcat:8.0.52

docker images

docker tag tomcat:8.0.52 192.168.80.30/kgc-project/tomcat:v1

docker images

docker push 192.168.80.30/kgc-project/tomcat:v1

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

查看登陆凭据

cat /root/.docker/config.json | base64 -w 0 #base64 -w 0:进行 base64 加密并禁止自动换行

ewoJImF1dGhzIjogewoJCSIxOTIuMTY4LjE5NS44MCI6IHsKCQkJImF1dGgiOiAiWVdSdGFXNDZTR0Z5WW05eU1USXpORFU9IgoJCX0KCX0sCgkiSHR0cEhlYWRlcnMiOiB7CgkJIlVzZXItQWdlbnQiOiAiRG9ja2VyLUNsaWVudC8xOS4wMy41IChsaW51eCkiCgl9Cn0=

- 1

- 2

创建 harbor 登录凭据资源清单

vim harbor-pull-secret.yaml

apiVersion: v1

kind: Secret

metadata:

name: harbor-pull-secret

data:

.dockerconfigjson: ewoJImF1dGhzIjogewoJCSIxOTIuMTY4LjE5NS44MCI6IHsKCQkJImF1dGgiOiAiWVdSdGFXNDZTR0Z5WW05eU1USXpORFU9IgoJCX0KCX0sCgkiSHR0cEhlYWRlcnMiOiB7CgkJIlVzZXItQWdlbnQiOiAiRG9ja2VyLUNsaWVudC8xOS4wMy41IChsaW51eCkiCgl9Cn0=

#复制粘贴上述查看的登陆凭据

type: kubernetes.io/dockerconfigjson

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

创建 secret 资源

kubectl create -f harbor-pull-secret.yaml

- 1

查看 secret 资源

kubectl get secret

- 1

创建资源从 harbor 中下载镜像

cd /opt/demo

vim tomcat-deployment.yaml

apiVersion: extensions/v1beta1

kind: Deployment

metadata:

name: my-tomcat

spec:

replicas: 2

template:

metadata:

labels:

app: my-tomcat

spec:

imagePullSecrets: #添加拉取 secret 资源选项

- name: harbor-pull-secret #指定 secret 资源名称

containers:

- name: my-tomcat

image: 192.168.80.30/kgc-project/tomcat:v1 #指定 harbor 中的镜像名

ports:

- containerPort: 80

---

apiVersion: v1

kind: Service

metadata:

name: my-tomcat

spec:

type: NodePort

ports:

- port: 8080

targetPort: 8080

nodePort: 31111

selector:

app: my-tomcat

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

删除之前在 node 节点下载的 Tomcat 镜像

docker rmi tomcat:8.0.52

docker rmi 192.168.80.30/kgc-project/tomcat:v1

docker images

- 1

- 2

- 3

创建资源

kubectl create -f tomcat-deployment.yaml

kubectl get pods

NAME READY STATUS RESTARTS AGE

my-tomcat-d55b94fd-29qk2 1/1 Running 0

my-tomcat-d55b94fd-9j42r 1/1 Running 0

- 1

- 2

- 3

- 4

- 5

- 6

查看 Pod 的描述信息,可以发现镜像时从 harbor 下载的

kubectl describe pod my-tomcat-d55b94fd-29qk2

- 1

刷新 harbor 页面,可以看到镜像的下载次数增加了

coredns将名称解析

总结:

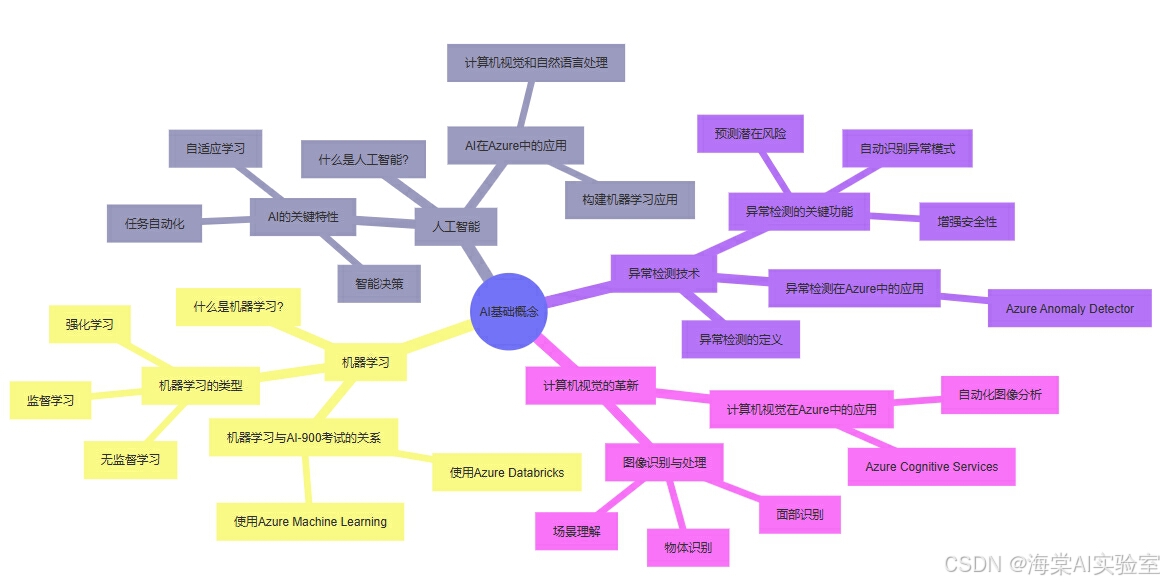

人工智能

人工智能(AI)已成为现代科技的核心,它通过模仿和扩展人类智能来改变我们与世界互动的方式。从自动化任务到智能决策,AI技术在各行各业的应用日益广泛。了解AI的基础概念是通过AI-900认证考试的第一步,它为您提供了理解如何在Azure平台上部署和使用AI服务的基础。

1.1 什么是人工智能?

人工智能是使计算机系统能够执行通常需要人类智能才能完成的任务的技术。这些任务包括学习、推理、问题解决、自然语言理解等。人工智能不仅仅是模仿人类的行为,它还通过深度学习和模式识别等方法,赋予机器自我优化和自我学习的能力。

AI的关键特性:

- 自适应学习:机器能够从数据中学习并随着时间的推移不断改进。

- 智能决策:AI能够分析大量数据并做出决策,模拟人类的思考过程。

- 任务自动化:AI可以自动化执行复杂的任务,提高工作效率。

1.2 AI在Azure中的应用

Azure AI平台提供了丰富的工具和服务,支持机器学习、深度学习、自然语言处理和计算机视觉等多个AI领域。使用Azure,您可以轻松构建、训练和部署AI模型,从而加速AI技术在各行各业的应用。

通过学习Azure的AI工具,您将能够:

- 构建基于机器学习的应用程序

- 利用Azure Cognitive Services实现计算机视觉和自然语言处理

- 使用Azure Machine Learning来进行数据分析和模型训练

二、机器学习:AI的基石

机器学习是AI领域中最为基础的技术之一,也是实现智能决策的核心。AI-900认证考试将涵盖机器学习的基本概念、工作原理以及在Azure中的应用。

2.1 什么是机器学习?

机器学习(ML)使得计算机能够自动从数据中学习并做出决策,而无需明确的程序编写。机器学习的核心在于数据驱动,系统能够通过学习历史数据的模式来预测未来的结果或做出判断。

机器学习的类型:

- 监督学习:通过已标记的数据集训练模型,用于分类和回归问题。

- 无监督学习:模型使用未标记的数据集进行训练,主要用于聚类和降维。

- 强化学习:通过奖励和惩罚机制训练模型,适用于决策和控制任务。

2.2 机器学习与AI-900考试的关系

AI-900认证考试中会涉及到Azure机器学习服务的使用,特别是Azure Machine Learning Studio和Azure Databricks。这些服务允许您创建机器学习模型,处理数据并部署AI解决方案。

学习Azure上的机器学习服务,您将能够:

- 在Azure平台上使用AutoML构建模型

- 使用Azure Databricks进行分布式数据处理

- 部署机器学习模型,进行实时预测和数据分析

三、异常检测技术

异常检测(Anomaly Detection)是AI中的重要技术之一,特别适用于发现数据中的异常模式或行为。在许多应用场景中,异常检测技术被广泛应用于金融欺诈检测、设备故障检测等领域。

3.1 异常检测的定义

异常检测是通过算法识别数据集中不符合预期模式的数据点。异常可能是由于错误的数据输入、系统故障或欺诈行为等原因引起的。

异常检测的关键功能:

- 自动识别异常模式:系统能够自动识别与常规模式不一致的数据。

- 预测潜在风险:通过检测异常,系统可以提前预警潜在的风险或问题。

- 增强安全性:在金融、医疗和安防等领域,异常检测可以帮助企业防范欺诈、数据泄漏和网络攻击。

3.2 异常检测在Azure中的应用

在Azure中,您可以利用Azure Anomaly Detector来实现异常检测。该服务利用机器学习技术,帮助您检测大量数据中的异常行为和趋势。

使用Azure的异常检测服务,您将能够:

- 自动化异常监控过程,及时识别潜在的异常事件

- 分析复杂的数据集,帮助企业发现潜在的安全风险和业务问题

四、计算机视觉的革新

计算机视觉是让机器“看见”世界并从中提取有价值信息的技术。它使得计算机能够识别、处理和理解图像和视频数据,广泛应用于医疗影像、安防监控、自动驾驶等领域。

4.1 图像识别与处理

计算机视觉技术能够识别图像中的对象、场景、面部特征等信息,并对图像进行分类、分割和标记。通过训练深度学习模型,计算机能够实现越来越高效的图像处理和分析。

图像识别的应用:

- 物体识别:计算机视觉可应用于智能监控、自动驾驶等领域,实现对环境中物体的识别。

- 面部识别:通过面部特征提取,计算机视觉可用于身份认证、监控等应用。

- 场景理解:计算机视觉还能够对复杂场景进行重建和理解,应用于医学影像和工业检测中。

4.2 计算机视觉在Azure中的应用

Azure提供了多种计算机视觉相关服务,包括Azure Cognitive Services中的Computer Vision和Face API。通过这些工具,您可以快速实现图像分析、物体识别和人脸识别等功能。

利用Azure的计算机视觉服务,您可以:

- 实现自动化的图像分类和物体识别

- 提高安防监控和智能医疗中的数据分析能力

- 开发基于图像的个性化推荐系统

五、自然语言处理(NLP)

自然语言处理(NLP)使得计算机能够理解、生成和处理人类语言。随着人机交互的不断发展,NLP已经成为AI领域不可或缺的一部分,应用于智能客服、机器翻译、文本分析等多个场景。

5.1 语言理解与上下文

NLP技术使机器能够理解语言中的细微差别,并准确识别语境和语义。通过深度学习和词嵌入技术,NLP能够处理语言的复杂性,如歧义、同义词等问题。

NLP的应用:

- 智能客服系统:通过自然语言理解,机器能够识别用户的问题并提供相应的解答。

- 机器翻译:NLP可以实现不同语言之间的准确转换,广泛应用于跨语言交流和全球化企业中。

- 情感分析:NLP可以分析文本中的情感倾向,应用于舆情监测和市场研究。

5.2 NLP在Azure中的应用

Azure Cognitive Services中的Language API和Text Analytics API为NLP应用提供了强大的支持。通过这些工具,您可以轻松实现文本分析、情感分析、语义理解等功能。

利用Azure的NLP服务,您将能够:

- 分析客户反馈和社交媒体内容,进行情感分析

- 实现高效的机器翻译,跨越语言障碍

- 开发智能客服机器人,提供个性化的用户服务

六、会话式AI的发展

会话式AI是实现自然、流畅人机交互的技术,它使得机器能够理解并回应人类的语言,甚至模拟人类的情感和语气。随着技术的发展,会话式AI正朝着更加智能、个性化的方向不断发展。

6.1 人机对话的突破

会话式AI使得计算机能够进行自然流畅的对话,不仅理解用户的问题,还能根据上下文提供个性化的回应。这一技术已经在智能助理、客服机器人等领域取得了显著的应用。

会话式AI的关键特性:

- 上下文理解:会话式AI能够根据对话历史和上下文信息生成合适的回应。

- 个性化响应:会话AI可以根据用户的需求和偏好提供量身定制的服务。

- 情感识别与回应:通过情感分析,AI可以根据用户

的情绪做出适当的反应。

6.2 会话式AI的未来发展

随着技术的进步,会话式AI将在多个领域迎来突破:

- 情感理解:AI将能够更好地理解用户的情绪,提供更具同理心的回应。

- 多模态交互:未来的会话式AI将不再局限于文字对话,语音、图像等多种交互方式将被结合起来。

- 深度个性化:会话式AI将根据用户的个性化需求,提供更加精准的服务和建议。

七、总结

掌握人工智能的关键要素是通过AI-900认证考试的基础。从机器学习到异常检测、计算机视觉、自然语言处理以及会话式AI,每一个技术领域都为现代智能技术的应用提供了不同的解决方案。通过深入学习这些技术,您不仅能够理解AI的技术架构,还能有效应对AI-900考试中的挑战。

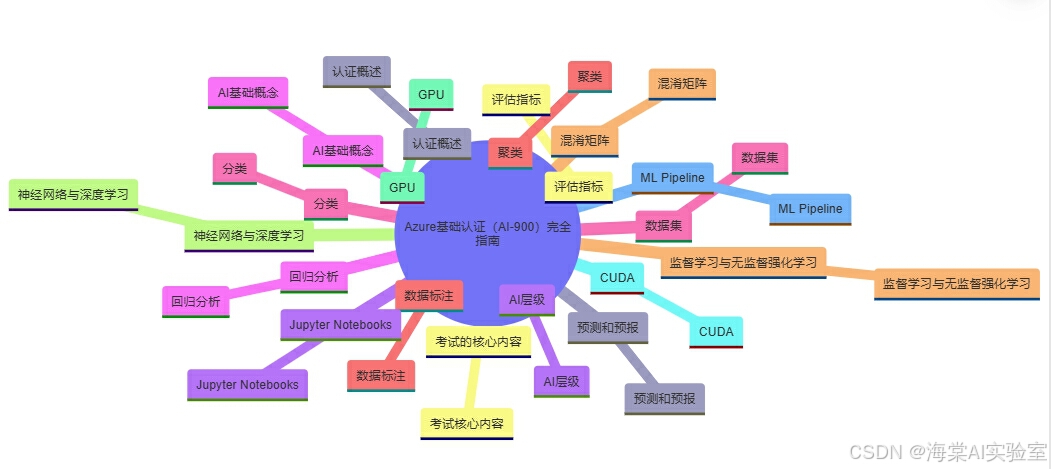

Azure基础认证(AI-900)完全指南

-

认证概述:认证概述

-

考试的核心内容:考试核心内容

-

AI层级:AI层级

-

AI基础概念:AI基础概念

-

数据集:数据集

-

数据标注:数据标注

-

监督学习与无监督强化学习:监督学习与无监督强化学习

-

神经网络与深度学习:神经网络与深度学习

-

GPU:GPU

-

CUDA:CUDA

-

ML Pipeline:ML Pipeline

-

预测和预报:预测和预报

-

评估指标:评估指标

-

Jupyter Notebooks:Jupyter Notebooks

-

回归分析:回归分析

-

分类:分类

-

聚类:聚类

-

混淆矩阵:混淆矩阵

本文为原创内容,未经许可不得转载。

评论记录:

回复评论: