0x00 前言

0x01 题目

hlcgoyfsjqknyifnpd:bcdefghijklmnopqrstuvwxyza

- 1

0x02 Write Up

这道题也是完全击中了我的软肋,用到了新的加密方式,并且感觉到自己对这种类型的题目并不是很敏感。

首先看到hlcgoyfsjqknyifnpd:bcdefghijklmnopqrstuvwxyza 第一个反应就是这个字符串是连续的,并且可能是偏移过的,所以就应该通过凯撒加密进行加密或者解密:

然后拿到了一个加解密密码,实际上并没有什么明显的特征,如果是对加密不熟悉的同学,到这里就死了。

通过其他大佬的wp可知这里的是playfair

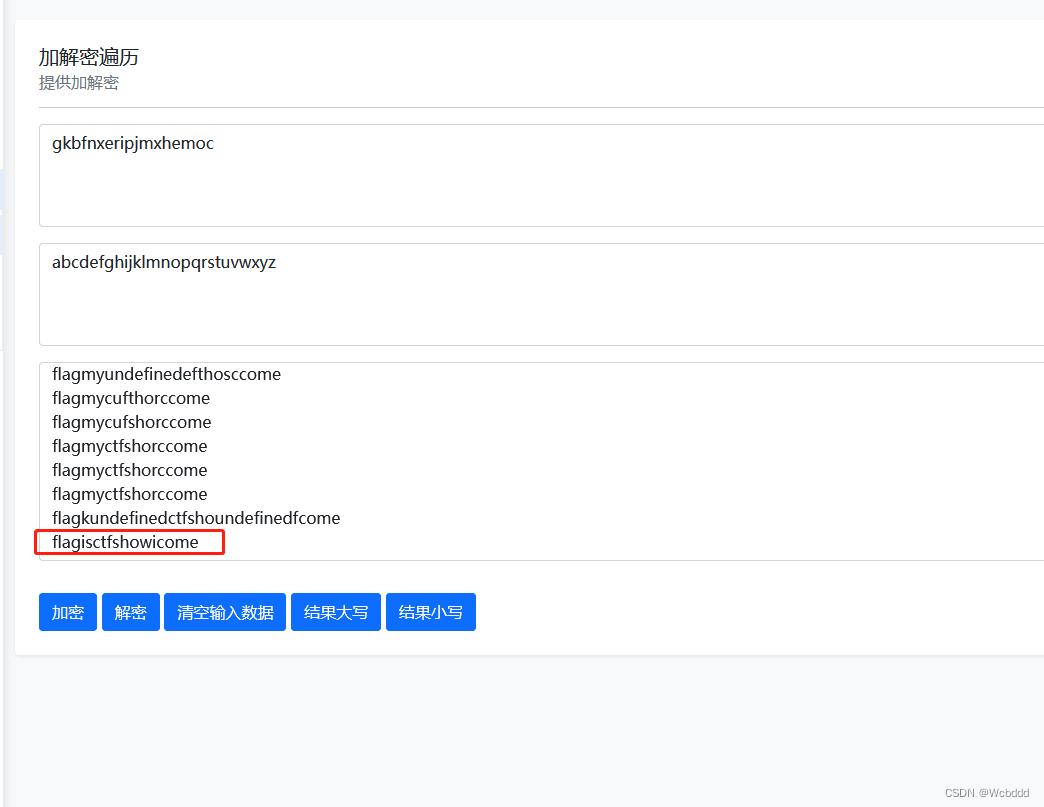

通过playfair进行解密可知:

当然可以通过爆破的方式获取:

以上

评论记录:

回复评论: