最近处理了一个Ubuntu Samba安全漏洞修复案例,处理方法分享。

漏洞信息:

The version of Samba running on the remote host is 4.13.x prior to 4.13.17, 4.14.x prior to 4.14.12, or 4.15.x prior to 4.15.5. It is, therefore, affected by multiple vulnerabilities:

- Out-of-bounds heap read/write vulnerability in VFS module vfs_fruit allows code execution. (CVE-2021-44142)

- Information leak via symlinks of existence of files or directories outside of the exported share. (CVE-2021-44141)

- Samba AD users with permission to write to an account can impersonate arbitrary services. (CVE-2022-0336)

Solution

Upgrade to Samba version 4.13.17, 4.14.12, or 4.15.5 or later.

其实很简单,就是将现在samba的版本升级到4.15.5即可。

方法一、在线升级

确认Ubuntu可以正常连接外网的情况下,执行:

更新软件源:

apt-get update

- 1

更新samba:

sudo apt-get install samba

- 1

或者

sudo apt-get upgrade samba

- 1

注意检查samba更新后的参数:

[shared]

path=/home/sambatest

writable=yes

public=yes

browseable=yes

available=yes

- 1

- 2

- 3

- 4

- 5

- 6

重启服务生效:

sudo /etc/init.d/smbd restart

- 1

或者

sudo systemctl start samba.service

- 1

方法二、离线升级

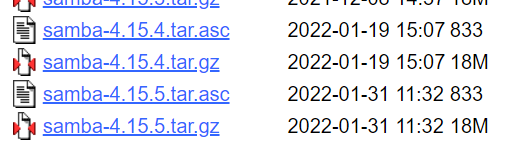

首先至官网下载指定版本的samba安装文件

https://download.samba.org/pub/samba/stable/

通过winscp上传到Ubuntu后,进行安装即可。

以上就是Ubuntu samba漏洞修复的处理过程。希望帮助到大家。

samba安全通告链接参考如下:

https://www.samba.org/samba/history/security.html

https://www.samba.org/samba/security/CVE-2021-44141.html

https://www.samba.org/samba/security/CVE-2021-44142.html

https://www.samba.org/samba/security/CVE-2022-0336.html

如果您认为以上对您有帮助,希望可以点击大拇指点赞,点击关注后续更新。您的支持,才是我们创作的动力。

您还可以浏览如下博客获取降低网络安全威胁的措施:

小型企业如何简单有效防范网络攻击威胁

服务器漏洞修复-检查和关闭勒索病毒传播的SMBv1协议

钓鱼攻击:相似域名识别及如何有效预防攻击

OT网络安全-OT客户端安全防护要采取那些措施

安全知识普及:如何让您的计算机上网安全,无忧冲浪

安全知识普及:远程办公,员工必须遵守的5大守则

安全知识普及–总结什么是网络安全

安全知识普及-网络攻击常见专业术语

安全知识普及–简单五招为家人提供安全的无线网络

保护 IT 基础设施的多层安全技术-扩展检测与响应 (XDR)

Microsoft Message Queuing Denial-of-Service Vulnerability

SMB Signing not required漏洞修复方法

SSL Medium Strength Cipher Suites Supported (SWEET32)

评论记录:

回复评论: