关注这个靶场的其它相关笔记:攻防世界(XCTF) —— 靶场笔记合集-CSDN博客

0x01:考点速览

本题考察的是 ZIP 伪加密,想要过此关,你需要知道以下知识:

-

了解如何判断一个 ZIP 文件是否使用了伪加密技术?可以参考下面这篇文章:

-

ZIP 伪加密参考教程:[[CTF - MISC - 压缩包隐写 - ZIP 伪加密]]

-

-

了解如何破解 ZIP 伪加密技术:

-

使用 WinRAR 的文件修复功能修复后再进行解压缩即可。

-

0x02:Write UP

将附件从靶场下载至本地,并尝试打开:

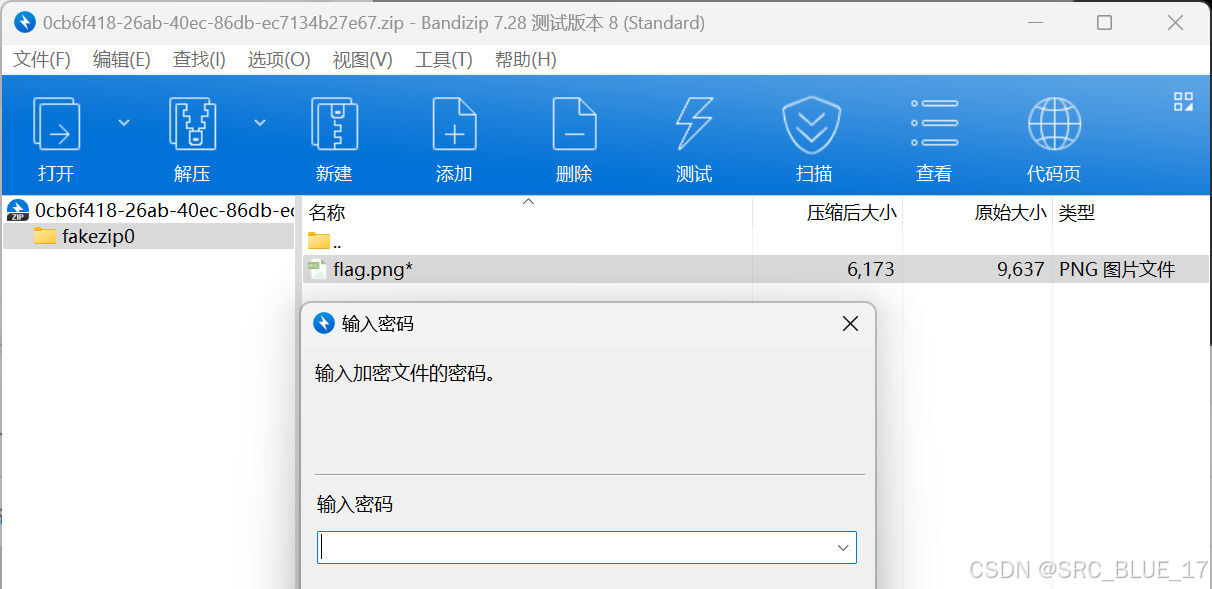

可以看到,ZIP 文件中有一个 flag.png 文件,估计我们想要的 Flag 就在其中。但是,当我们想要查看这个文件时,会发现需要密码。

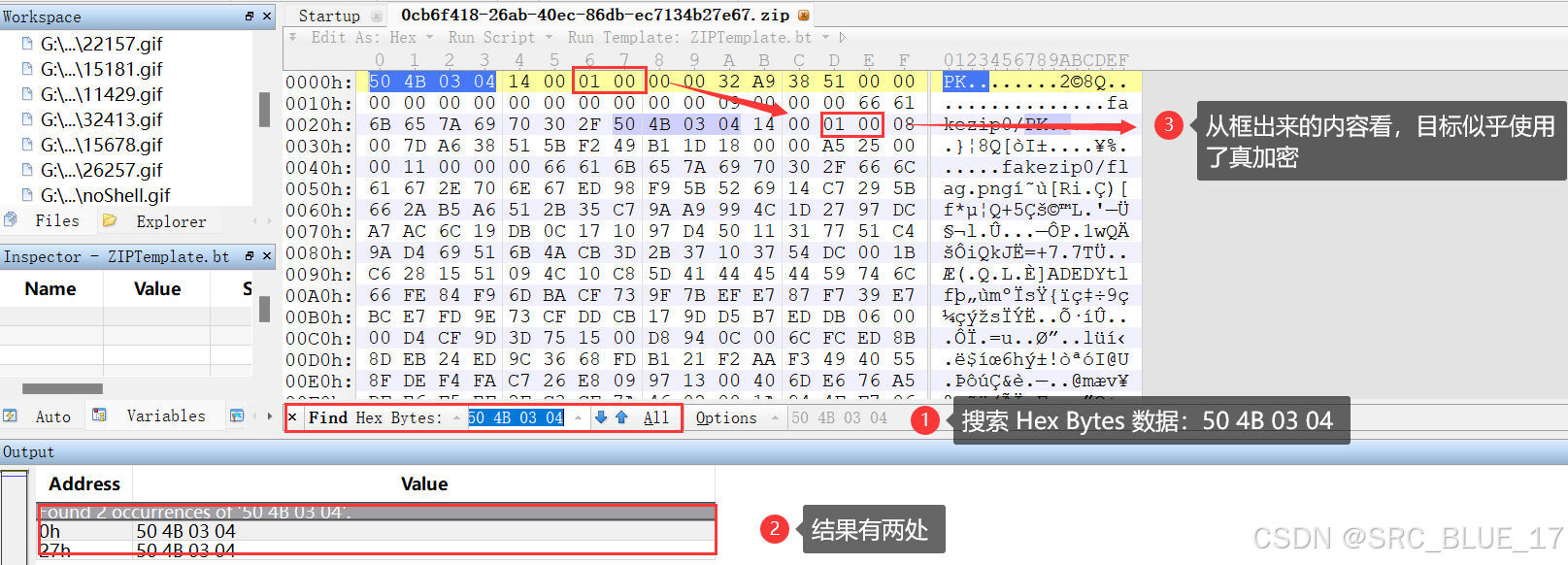

将这个 ZIP 文件拖到 010 Editor 中,我们查看一下其使用的是否是伪加密技术。搜索十六进制关键字 50 4B 03 04(找到了两处,证明目标内部可能有多个文件),然后查看后两个字节以后的内容:

只有当那两位为 00 00 时,才可能为伪加密。但是,真的如此吗?

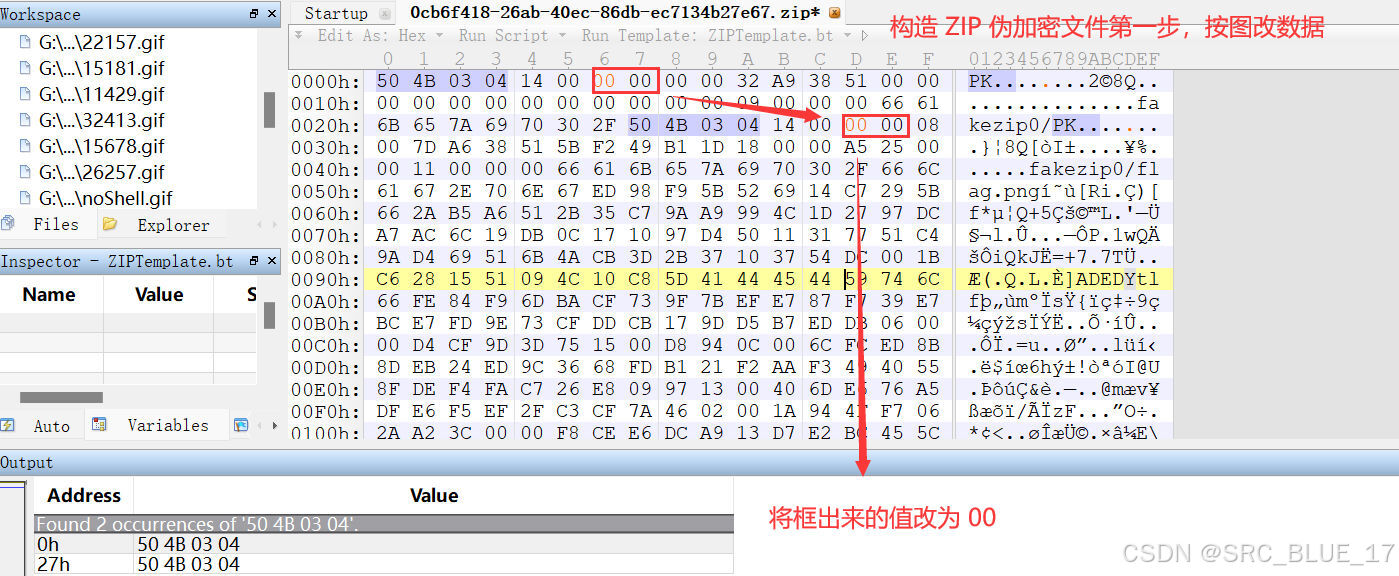

本题考点就在这里,我们需要手动将这个文件改为伪加密的 ZIP 文件后再使用 WinRAR 修复,最后再读取文件。

首先,将上面框出来的内容改成 00 00:

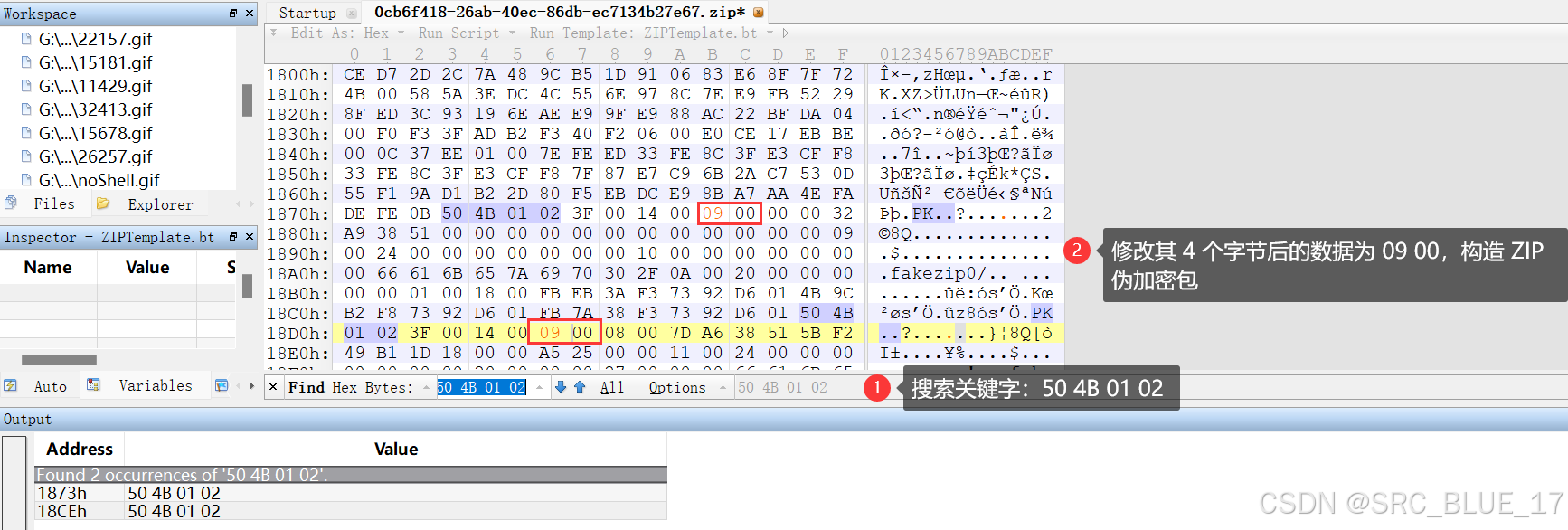

然后搜索十六进制关键字 50 4B 01 02,修改其 4 个字节后的数据为 09 00,如此,我们就成功构造了一个 ZIP 的伪加密包(修改后记得保存):

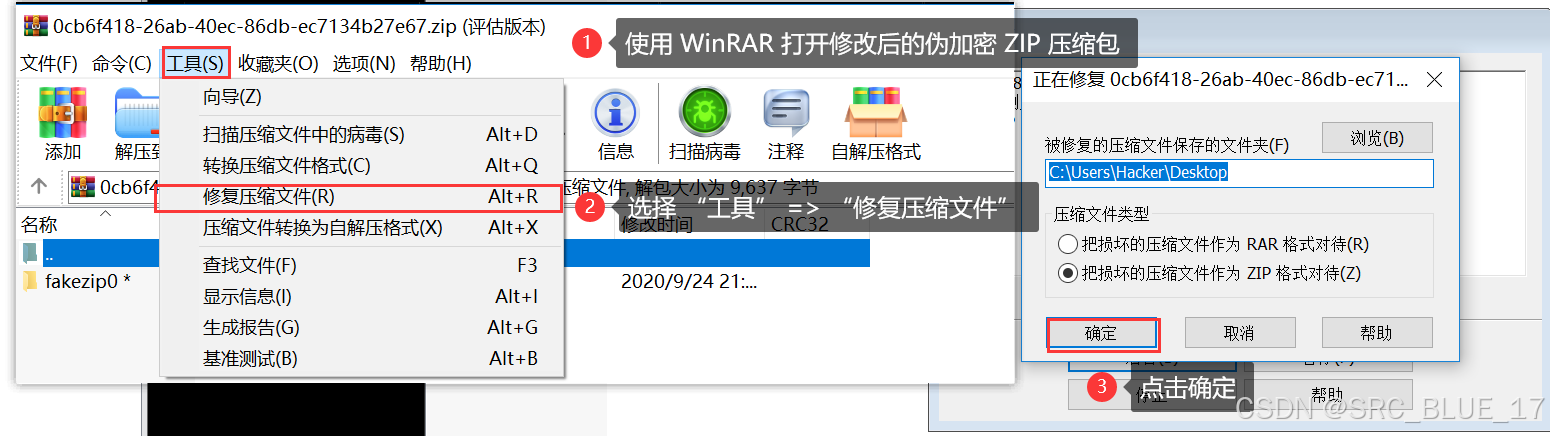

然后右击修改后的压缩包,使用 WinRAR 打开,并选择修复压缩包:

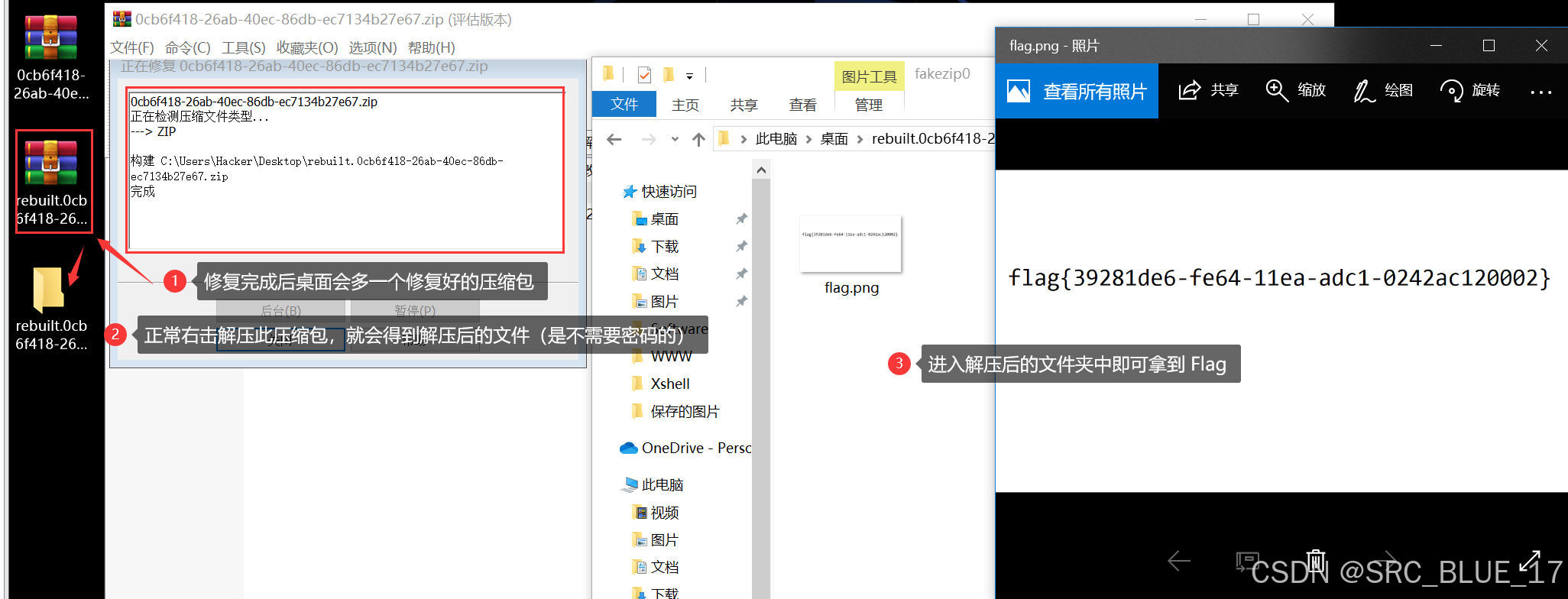

修复完成后,桌面会出现一个新的修复好的压缩包,正常解压修复好的压缩包,即可拿到 Flag:

评论记录:

回复评论: